CYBERWAY

Estrategia de Transferencia de Riesgos Digitales

El Ciberseguro como Activo de Protección de Liquidez y Patrimonio para la Empresa moderna.

Protegemos la continuidad operativa de su negocio ante incidentes cibernéticos con expertos de respuesta inmediata para toda España.

1.0 La Universalidad del Ciberriesgo

Análisis de exposición: Si cumple uno o más puntos, su patrimonio requiere transferencia de riesgo.

2.0 Análisis de Ciberamenazas

Vectores de ataque con impacto directo en la cuenta de resultados:

3.0 Evaluación de Impacto (Balance)

Consecuencias financieras cubiertas por la transferencia de riesgo:

Guía de Supervivencia Digital

Gestión estratégica del riesgo residual en el entorno empresarial hiperconectado.

1. El Paradigma de la Vulnerabilidad

La ciberseguridad es un imperativo de gobernanza. El objetivo es garantizar la capacidad de absorción del impacto financiero tras un ataque.

2. Autodiagnóstico de Exposición

Diagnóstico: 3 o más opciones indican un nivel de riesgo que exige transferencia a la póliza Cyberway.

Guía de Resiliencia Digital

Infraestructura de protección ante incidentes críticos y continuidad de negocio.

1. Gestión del riesgo residual

Cualquier organización conectada es un objetivo potencial. Cyberway interviene en el momento exacto en que las defensas técnicas son superadas, garantizando que el impacto económico no comprometa la solvencia de la compañía.

2.Casos reales y soluciones Cyberway

1. Fraude del CEO

Hackean el servidor de correo y el atacante envía una orden de pago real suplantando al director.

2. Intercepción de facturas

Acceso a tu red para capturar facturas en PDF y cambiar el IBAN antes de que lleguen al cliente.

3. Phishing a Clientes

Roban tu base de datos de clientes y la usan para estafarlos usando tu identidad oficial.

4. Ransomware Crítico

Secuestro de datos mediante cifrado masivo con exigencia de pago para liberar la empresa.

5. Parálisis de E-commerce

Ataque de denegación de servicio (DDoS) que tumba tu canal de ventas online.

6. Sanción AEPD

Multa de la Agencia de Protección de Datos por filtración accidental de información sensible.

7. Identidad Corporativa

Robo de certificados digitales del servidor para solicitar créditos fraudulentos a tu nombre.

8. Contagio a Terceros

Tu sistema infecta a un cliente importante que te reclama por daños en su red.

9. Hacking Telefónico

Intrusión en centralita VoIP para realizar llamadas masivas internacionales de pago.

10. Crisis de Reputación

Filtración pública que daña tu marca. Necesitas expertos en comunicación de crisis.

11. Empleado Desleal

Un administrador de sistemas borra los backups y la base de datos antes de irse.

12. Sanción PCI (Tarjetas)

Brecha de seguridad en el TPV virtual que deriva en multas de Visa/Mastercard.

13. Robo de Dispositivo

Extravío de un portátil con datos de 5.000 clientes. Obligación de notificar.

14. Difamación Digital

Hackeo de tu web para publicar contenido injurioso contra competidores.

15. Peritaje Forense

Necesitas probar ante un juez que el ataque no fue negligencia tuya.

16. Robo Fondos Socios

Ataque a la empresa que logra saltar a las cuentas personales de los directivos.

17. Propiedad IP

Reclamación por uso indebido de software o imágenes tras un hackeo de tu web.

18. Fondos de Clientes

Robo de capital que custodiabas de terceros en cuentas fiduciarias.

19. Dark Web Monitoring

Tras el ataque, vigilancia activa para ver si tus datos se venden en mercados negros.

20. Reposición de Software

Malware que inutiliza el ERP o software propio desarrollado a medida.

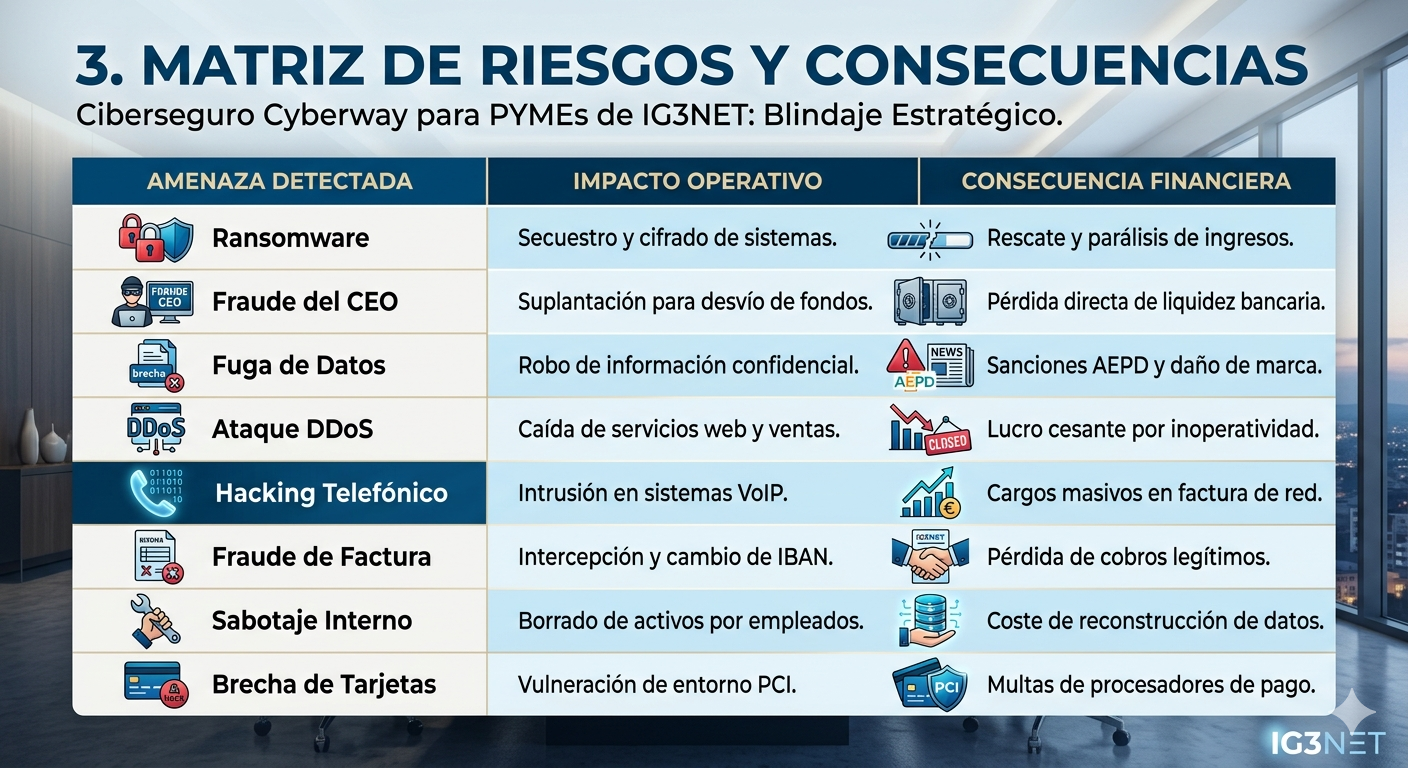

3. Matriz de Riesgos y Consecuencias

| Amenaza Detectada | Impacto Operativo | Consecuencia Financiera |

|---|---|---|

| Ransomware | Secuestro y cifrado de sistemas. | Rescate y parálisis de ingresos. |

| Fraude del CEO | Suplantación para desvío de fondos. | Pérdida directa de liquidez bancaria. |

| Fuga de Datos | Robo de información confidencial. | Sanciones AEPD y daño de marca. |

| Ataque DDoS | Caída de servicios web y ventas. | Lucro cesante por inoperatividad. |

| Hacking Telefónico | Intrusión en sistemas VoIP. | Cargos masivos en factura de red. |

| Fraude de Factura | Intercepción y cambio de IBAN. | Pérdida de cobros legítimos. |

| Sabotaje Interno | Borrado de activos por empleados. | Coste de reconstrucción de datos. |

| Brecha de Tarjetas | Vulneración de entorno PCI. | Multas de procesadores de pago. |

Estimad@ empresari@ y autónom@

No pierda la oportunidad de contar con el mejor producto cyber para su actividad con el respaldo de Telefónica Insurance Suc España.

Para ampliar información contacta con:

Gregorio González GarcíaCorredor de Seguros | 605 602 067 | info@ig3net.es

Verificador de Riesgo

Blindaje Patrimonial vs. Gasto Técnico

¿Por qué la ciberseguridad tradicional no es suficiente para proteger la viabilidad de su empresa?

| Factor Estratégico | Ciberseguridad Tradicional | Estrategia Cyberway |

|---|---|---|

| Gestión del Incidente | Reactiva: Depende de medios propios o técnicos externos sin tarifa pactada. Riesgo de improvisación. |

Respuesta 24/7 Activación inmediata de Forense Informático y Asesoría Legal bajo protocolo de crisis.

|

| Impacto Financiero | Inasumible: El coste de rescates y paradas sale directamente de la tesorería o crédito bancario. |

Riesgo Transferido Protección de liquidez: cobertura de lucro cesante y gastos de extorsión.

|

| Responsabilidad Civil | Vulnerable: Sin cobertura para sanciones de la AEPD ni demandas de clientes por fuga de privacidad. |

Garantía Total Defensa jurídica y asunción de indemnizaciones por brechas de datos de terceros.

|

| Continuidad | Incierta: Semanas de parálisis intentando recuperar backups, a menudo corruptos o cifrados. |

Continuidad Fondos para la reconstrucción rápida de activos digitales y restablecimiento operativo.

|

| Protección de Marca | Nula: Desgaste severo de la confianza del mercado y daño reputacional sin control profesional. |

Trust Capital Incluye expertos en Relaciones Públicas para gestionar la comunicación y salvar la imagen.

|

| Ingeniería Social | Excluida: El error humano (Fraude del CEO o Phishing) suele quedar fuera de los seguros generales. |

Fraude Cubierto Cobertura específica ante pérdidas económicas por engaño (requiere intrusión previa).

|

Consultoría y Resiliencia Cyberway

Preguntas frecuentes sobre la protección estratégica de IG3NET

Recursos Estratégicos Cyberway

Inteligencia de riesgos para la toma de decisiones directivas.

Ciberseguro como Activo

Cómo transferir el riesgo tecnológico para proteger la liquidez y el balance de su compañía.

RGPD y Brechas de Datos

Guía sobre la responsabilidad legal y las sanciones de la AEPD ante una fuga de información.

Protocolo Anti-Ransomware

Pasos críticos para recuperar la operativa tras un cifrado masivo de sistemas críticos.

RC para Directivos (D&O)

La responsabilidad personal de la gerencia ante incidentes de ciberseguridad corporativa.

El Fraude del CEO

Análisis de tácticas de ingeniería social y cómo blindar el departamento financiero de engaños.

Forense Informática

El papel de los peritos técnicos en la determinación del origen y alcance de un hackeo.

Comparativa Ciberseguros 2026

Análisis de las mejores soluciones de transferencia de riesgo digital en el mercado español.

Riesgo en Terceros (Cloud)

Cómo asegurar su operativa cuando el fallo de seguridad ocurre en un proveedor externo (AWS, ERP).